9,99 €

Niedrigster Preis in 30 Tagen: 9,99 €

Niedrigster Preis in 30 Tagen: 9,99 €

Mehr erfahren.

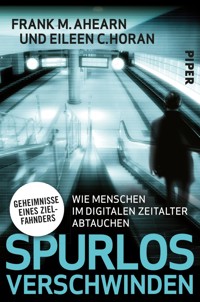

- Herausgeber: Piper ebooks

- Kategorie: Sachliteratur, Reportagen, Biografien

- Sprache: Deutsch

Persönliche Informationen sind im digitalen Zeitalter zur Ware geworden. Anhand von Kreditkartenkäufen, Suchanfragen und Klickverhalten werden Kundenprofile generiert und persönliche Daten gespeichert. Man muss wahrlich kein Verbrechen planen, um Opfer von Überwachung und Vorratsdatenspeicherung zu werden. In diesem Buch gibt der ehemalige Zielfahnder Frank M. Ahearn einen spannenden Einblick in die Welt der Überwachung und zeigt, wie man sich dieser entziehen kann. Anhand zahlreicher Fallbeispiele aus seiner beruflichen Praxis liefert er Tipps und Tricks, wie wir in der realen und digitalen Welt unsere Spuren verwischen können.

Das E-Book können Sie in Legimi-Apps oder einer beliebigen App lesen, die das folgende Format unterstützen:

Veröffentlichungsjahr: 2018

Ähnliche

Mehr über unsere Autoren und Bücher:

www.piper.de

Übersetzung aus dem amerikanischen Englisch von Andreas Simon Dos Santos

ISBN 978-3-492-99061-5

© 2010 and 2018 by Frank M. Ahearn and Eileen C. Horan

Die Originalausgabe erschien 2010 in den USA unter dem Titel »How to Disappear: Erase Your Digital Footprint, Leave False Trails, and Vanish Without a Trace« bei Lyons Press

Deutschsprachige Ausgabe:

© Piper Verlag GmbH, München 2018

Covergestaltung: Favoritbuero, München

Covermotiv: PPAMPicture / gettyimages und Brian Fillmore / EyeEm / gettyimages

Grafik (Auge): designed by freepik

Datenkonvertierung: Kösel Media GmbH, Krugzell

Sämtliche Inhalte dieses E-Books sind urheberrechtlich geschützt. Der Käufer erwirbt lediglich eine Lizenz für den persönlichen Gebrauch auf eigenen Endgeräten. Urheberrechtsverstöße schaden den Autoren und ihren Werken. Die Weiterverbreitung, Vervielfältigung oder öffentliche Wiedergabe ist ausdrücklich untersagt und kann zivil- und/oder strafrechtliche Folgen haben.

In diesem E-Book befinden sich Verlinkungen zu Webseiten Dritter. Wir weisen darauf hin, dass sich der Piper Verlag nicht die Inhalte Dritter zu eigen macht.

Inhalt

Cover & Impressum

Motto

Vorwort zur deutschen Ausgabe

1 Hallo, ich heiße Frank. Schön, Sie kennenzulernen

2 Lernen Sie den Feind kennen: Der Personenfahnder

3 Des Schnüfflers beste Freunde

4 Zeit, zu verschwinden

5 Daten verfälschen und vernichten

6 Spuren und Hinweise zu Hause

7 Falsche Fährten

8 Ihr Arsenal für einen sauberen Neuanfang

9 Ein neues Leben aufbauen

10 Wie man nicht verschwinden sollte

11 Schützen Sie sich vor Identitätsmissbrauch

12 Raus aus den sozialen Medien

13 Frosch, adieu!

14 Tarnkappe gegen einen Stalker

15 Ab auf die Insel

16 Pseudozid 101

17 Abschließende Gedanken

Nachwort zur deutschen Ausgabe

Anmerkungen

Jede Kriegsführung beruht auf Täuschung.

Sun Tzu

Vorwort zur deutschen Ausgabe

Fast mein ganzes Arbeitsleben lang hatte ich zwei Jobs: einerseits, abgetauchte Personen aufzuspüren, und andererseits, Menschen dabei zu helfen, spurlos zu verschwinden. Zu beiden Dienstleistungen gehört unabdingbar zweierlei, nämlich Informationsbeschaffung und Täuschung. Es gibt nicht immer einen geradlinigen Weg, Leute verschwinden zu lassen, und das gilt noch mehr, wenn man untergetauchte Personen ausfindig machen will. Der Grund dafür ist, dass Daten und Informationen in verschiedenen Teilen der Welt unterschiedlich geschützt werden. Für mich als Profi ist das allerdings kein Hindernis, sondern eher eine Herausforderung.

Wo es darum geht, sich Zugang zu bestimmten Daten über eine Person oder eine Organisation zu verschaffen, gibt es keine Sprachbarrieren oder rechtlichen Hürden, die einen Personenfahnder oder Betrüger wirklich aufhalten könnten. Es geht nur um Informationen, und solange es ein Telefon gibt und die Person am anderen Ende der Leitung Zugang zu den benötigten Daten besitzt, hat der Schnüffler in den meisten Fällen leichtes Spiel. Nur weil Regierungen Datenschutzgesetze erlassen, heißt das noch lange nicht, dass sich die Leute auch daran halten. In Wirklichkeit erhöhen strengere Gesetze nur den Preis der Informationen, halten die Wölfe aber nicht fern. Ich weiß das sicher, weil ich zwanzig Jahre lang selbst einer von ihnen war.

Wer sich gefährlichen Verfolgern entziehen will und zu verschwinden beschließt, muss einer unbequemen Wahrheit ins Auge sehen: Professionelle Personenfahnder werden alles daransetzen, ihre Beute zur Strecke zu bringen, auch wenn sie dazu Gesetze brechen müssen. Der gesetzliche Schutz Ihrer Mobilfunk- und Bankdaten ist für entschlossene Jäger kein Hindernis, und Ihre Geheimnisse sind auch bei Ihren Freunden und Familienmitgliedern nicht sicher. Vergessen Sie nie: Letztlich kann man an alle Informationen herankommen, ganz gleich wie tief sie vergraben sind.

Es besteht ein Missverständnis darüber, wie professionelle Personenfahnder zu Werke gehen. Wir müssen nicht notwendigerweise detaillierte Informationen über eine Zielperson besitzen. Was wir brauchen, ist ein Detail, das die Person von anderen Personen mit demselben Vor- und Zunamen unterscheidbar macht. Dieses Detail ist die eigentliche Personenkennung.

Einige Länder wie die Vereinigten Staaten machen es leicht, nach Personen zu suchen, da vielerorts eindeutige Personenkennzeichen wie die Sozialversicherungsnummer, das Geburtsdatum und andere Daten hinterlegt werden und sich relativ leicht ermitteln lassen. Es gibt außerdem eine Fülle von Datenbanken, die alte Telefonnummern, frühere Adressen und Verwandte der gesuchten Person auflisten. Dabei ist es gar nicht unbedingt von Vorteil, sehr viele Daten über eine gejagte Person zur Verfügung zu haben, denn in einer Flut von Informationen können Fahnder leicht den Überblick verlieren. Zudem wird vieles davon veraltet oder nutzlos sein. Man darf Daten und ihre leichtere oder schwerere Zugänglichkeit also nicht überbewerten: Es sind nicht Datenbanken, die eine Person aufspüren, sondern spezialisierte Menschenjäger. Eine gute Spürnase ist von Informationen nicht abhängig; Personenfahnder suchen nach den Fußabdrücken, die eine Zielperson zurückgelassen hat, und nach den Spuren, die Freunde und Familienmitglieder über sie erzeugt haben.

Wenn in der Öffentlichkeit vom Schutz persönlicher Daten und der Privatsphäre die Rede ist, denkt man für gewöhnlich an digitale Daten. Diese Auffassung ist kurzsichtig und konzentriert sich auf Mobilfunk-, Bank-, Internet- und andere Daten, die sich mit Computern ermitteln und abfischen lassen. Diese Vorstellung verleitet uns dazu, die beileibe nicht digitalen Handlungen und Fußspuren der Menschen außer Acht zu lassen.

Ein guter Personenfahnder sucht jenseits bloßer Informationen über die Zielperson nach den Spuren, die diese zurückgelassen hat oder die zu ihr führen. Ich brauche nicht unbedingt ein Geburtsdatum, eine Versicherungs- oder Personalausweisnummer. Es spielt dabei auch gar keine Rolle, ob ich Personen aus Deutschland, Frankreich, Österreich oder von den Fidschi-Inseln suche. Noch einmal: Ich benötige nur ein Detail, um die Person zu identifizieren und aufzuspüren. Das könnte der Name einer Schule sein, die sie besucht hat, der Name ihrer Schwester, ihr Geburtsort, ein Facebook-Post über eine Familienfeier, ihre Erwähnung in einem Blog oder ein alter Zeitungsartikel. Ein Detail wird mich zu ihrer Haustür führen.

Bei jeder Ermittlung frage ich mich vorher, für wen ich mich ausgeben will. Tue ich so, als wäre ich selbst die gesuchte Person, und erkundige mich nach meinen eigenen Daten, oder trete ich als Angestellter einer Telefongesellschaft, einer Bank oder einer staatlichen Behörde auf, um Zugriff auf ihre Kundenkonten zu erlangen? Sagen wir, ich müsste zu einer Mobilfunknummer einen Namen und die dazugehörige Adresse herausfinden. Ich könnte leicht die Nummer anrufen und ihrem Eigentümer einen Bären aufbinden:

»Hallo, Udo Täusch von DPD, wir haben ein nicht zustellbares Päckchen für Sie.«

Aus schierer Neugier wird die Person fragen, von wem es ist und wie sie es erhalten kann.

»Das Päckchen ist von Vodafone und enthält diverses Handy-Zubehör.«

Tatsächlich hatte ich bei den meisten Leuten mit dieser Masche Erfolg und bekam die echte Adresse der Zielperson heraus.

»Ach so, eine Sache noch: Wären Sie wohl so nett, Ihren Namen korrekt zu buchstabieren?«

Nachdem ich Name und Adresse der Zielperson herausgefunden habe, muss ich die Angaben auf Korrektheit überprüfen. Ich kann sie verifizieren, indem ich direkt die Mobilfunkgesellschaft anrufe, was illegal ist, weshalb wir das lieber vermeiden sollten. Aber denken Sie immer daran: Andere Schnüffler werden sich nicht an die Gesetze halten. Ein weiteres Problem ist, dass der Mobilfunkanbieter keine physische Adresse der Zielperson haben könnte, sondern nur ein Postfach, oder die Rechnungen werden elektronisch per E-Mail verschickt.

Der einzige verlässliche Weg, die Angaben zu überprüfen, besteht darin, den Stromversorger, den Kabelfernsehanbieter oder den Internetprovider der Zielperson anzuzapfen, denn diese drei Dienste sind anders als ein mobiles Telefon am Wohnort physisch installiert.

»Hallo, mein Name ist Hans Wild, Hausvogteiplatz 6 in 10117 Berlin. Ich hätte eine Bitte: Ob Sie mir wohl sagen könnten, ob ich meine letzte Rechnung bezahlt habe?«

»Guten Tag, Herr Wild, dafür bräuchte ich Ihre Kundenvertragsnummer oder die Zählernummer.«

Da ich keine dieser Nummern kenne und auch keine anderen Kennzeichen der Zielperson, muss ich die Unterhaltung in andere Bahnen lenken.

»Einen Moment bitte, ich muss in meinen Unterlagen nachsehen. Ach so, ganz kurz: Haben Sie mein Kundenkonto aufgerufen oder das meiner Frau?«

»Es ist Ihres, Herr Wild.«

Ohne es zu bemerken, hat der Kundenmitarbeiter die Information bestätigt. Alles hängt davon ab, wie man die Fragen stellt. Ob er mein Konto oder das meiner Frau aufgerufen hat, ist eine völlig harmlose Frage, nicht im Entferntesten kann er ahnen, dass er mir gerade das verraten hat, was ich hören wollte.

Eine andere Taktik, sich Informationen zu erschwindeln, besteht darin, an das Mitgefühl eines Kundenmitarbeiters zu appellieren und mein Problem zu seinem zu machen. Sagen wir, ich wurde angeheuert, um eine in München lebende Person zu lokalisieren, aber alles, was ich habe, ist ihr Name. Ich kann die Stromanbieter der Stadt durchtelefonieren und folgenden Vorwand benutzen:

»Hallo, mein Name ist Mark Dorfler. Es könnte sein, dass ich Ihnen noch Geld aus einem alten Stromliefervertrag schulde.«

Der Kundenmitarbeiter wird mich nun um meine Adresse bitten, die ich natürlich nicht kenne.

»Es ist mir sehr peinlich, ich hatte ein ernstes Alkohol- und Drogenproblem und war längere Zeit ohne Wohnsitz. Ich bin jetzt trocken und versuche, mein Leben wieder in den Griff zu kriegen. Ich hoffe, Sie können mir helfen.«

Ich schwafle weiter, wie ich mit verschiedenen Leuten in unterschiedlichen Wohnungen zusammengewohnt habe und nicht mehr wisse, ob der Strom auf meinen Namen lief oder nicht. Ich bleibe bei allen Angaben vage.

»Vielleicht können Sie einfach nach meinem Namen suchen. Ich habe nur in München gewohnt.«

Diese Vorgehensweise ist ein Stochern im Dunkeln, ihr Erfolg hängt vom Verständnis des Kundendienstmitarbeiters ab. Ich betrachte diese Art der Täuschung als eine Art Liebesgeplänkel, wo jedes Nein zu einem Ja führt. Ganz gleich, wie viele Anrufe es mich kostet, ob fünf oder fünfzehn, in einem großen Unternehmen findet sich am Ende immer jemand, der schließlich bereit ist, mir zu helfen.

Mit etwas Glück bekommt man auf diese Weise, was man sucht, solange der Name der Zielperson nicht allzu verbreitet ist. Die Kundenmitarbeiterin wird zuerst nach gekündigten Verträgen suchen und zum Beispiel fragen, ob ich am Effnerplatz, in der Hohenzollernstraße oder am Adornoweg wohnte. Während sie spricht, schreibe ich alles mit. Dann rücke ich mit dem heraus, was ich wirklich will.

»Gibt es irgendwelche offenen Kundenkonten unter meinem Namen?«

Alles, was ich will, ist ein Ja oder Nein. Falls sie verneint, verabschiede ich mich dankend und recherchiere die Adressen, die ich notiert habe. Falls sie die Frage bejaht, frage ich:

»Welche Straße steht da?«

Jetzt drücke ich mir die Daumen und hoffe, dass die Servicemitarbeiterin den Straßennamen nennt. Falls nicht, hänge ich auf und wähle den Kundendienst gleich noch einmal, um bei einem anderen Mitarbeiter aufs Neue mein Glück zu versuchen. Zumindest habe ich jetzt Details über gekündigte Verträge, die ich zu meinem Vorteil nutzen kann. Diese Beispiele sind schlicht genug, aber sie machen anschaulich, wie sich Schnüffler auch ohne Kundennummern die Kontoinformationen von Zielpersonen erschleichen können – auch Ihre.

Die Informationssuche fällt in verschiedene Kategorien. Als Erstes sind da die personenbezogenen Daten bei staatlichen Behörden, zum Beispiel das Vorstrafenregister, Gesundheits- und andere Versicherungsdaten. Dann gibt es Kundenkonten bei Mobilfunkanbietern, Banken, Versorgungsunternehmen (Strom, Gas), Kabelfernsehanbietern, Internetprovidern und allen anderen Unternehmen und Diensten, für die wir Monatsbeiträge bezahlen. Dann kommt die Internetsuche, also was man mit Personensuchmaschinen und allgemeinen Anfragen im Netz über eine Person herausfindet, zum Beispiel ob sich irgendwelche Nachrichten über sie ermitteln lassen, ob sie Mitglied in Berufsverbänden, Nachbarschaftsinitiativen, Ehemaligennetzwerken ist, und Ähnliches mehr. Schließlich kommen die Konten bei den sozialen Medien, einschließlich jener von Familienangehörigen und Freunden.

Ein guter Trick ist, eine Mobilfunknummer oder E-Mail-Adresse in der Facebook-Suche einzugeben, das führt manchmal direkt zum Gesuchten. Hat sie oder er eine aktuelle Facebook-Seite, denke ich mir einen Vorwand aus, um weitere Informationen abzuschöpfen. Ich könnte mich nun etwa als Mitglied ihres Ehemaligenvereins ausgeben, als Firma, die eine Stelle anbietet und um ein Gespräch bittet. Oder ich bediene mich des alten, verlässlichen Tricks mit dem beschädigten Paket. Falls der Gesuchte keine aktuelle Facebook-Seite hat, ich aber auf Familienmitglieder oder alte Freunde von ihm stoße, nehme ich unter einem passenden Vorwand Kontakt zu ihnen auf.

Sich als Angestellter einer Firma auszugeben ist einer der leichtesten Wege, Informationen abzuschöpfen. Nehmen wir an, ich wähle die Mobilfunknummer 012344567 und versuche es mit meiner Paketzusteller-Nummer, aber die Gegenseite legt umstandslos auf. Der nächste Schritt wäre, als Kundendienstmitarbeiter der Telefongesellschaft aufzutreten. (Ich sollte erwähnen, dass ich solche Methoden nicht länger anwende.)

Es gibt zwei Möglichkeiten, an Handy-Daten zu gelangen. Ich kann entweder geradewegs den Mobilfunkanbieter anrufen oder eine seiner Verkaufsstellen kontaktieren.

»Hallo, Meierling, Freischaltungsabteilung, wir haben eine Computerpanne, könnten Sie mal zum Test eine Mobilfunknummer abfragen?«

Der Mitarbeiter wird eine Reihe von Fragen stellen: wer ich bin, von wo aus ich anrufe, wie meine ID lautet.

»Meierling, Freischaltungsabteilung, meine ID ist Meierl207, aber Sie haben keinen Zugriff, ich bin der Abteilungsleiter.«

Manche Mitarbeiter werden nun sagen, dass sie keine Informationen herausgeben dürfen, andere werden sie ohne Zögern liefern. Sollte ich jedoch aus irgendeinem Grund scheitern, ändere ich meine Strategie und rufe eine weitere Verkaufsstelle an.

»Hallo, Meierling hier von der Freischaltungsabteilung. Ich glaube, Ihre Verkaufsstelle hat einen Neukunden geworben, zu dem ich ein paar Fragen habe. Die Nummer ist …«

Der Mitarbeiter wird mich darüber informieren, dass dieser Kunde in seiner Verkaufsstelle keinen Vertrag abgeschlossen hat.

»Okay, kein Problem, aber wo Sie schon mal dabei sind: Könnten Sie den Namen des Kunden korrekt buchstabieren?«

Sich mit solchen Vorwänden Informationen zu erschwindeln ist nicht so sonderlich kompliziert, es kommt einfach darauf an, nicht lockerzulassen. Man muss wirklich nicht gegen Gesetze verstoßen, um sich die Daten anderer zu beschaffen und Personen aufzuspüren. Das Anzapfen ausgewählter Firmen mittels illegaler Methoden ist zielführender und akkurater, aber als Personenfahnder oder Betrüger reicht auch ein bisschen Kreativität, um die rechtlichen Hürden zu umgehen. Falls Sie selbst vorhaben zu verschwinden, seien Sie auf der Hut: Wenn jemand hinter Ihnen her ist, wird er höchstwahrscheinlich das Gesetz brechen. Stellen Sie sich darauf ein.

Selbst dort, wo es schwierig ist, Informationen durch das trickreiche Ausforschen nichts ahnender Menschen zu erlangen, gibt es heute Abhilfe. Mit geeigneter Technologie ist es spielend leicht, Menschen auszuspionieren. Ob in Deutschland, in den USA oder andernorts: Überall kann man mittlerweile zum Opfer heimlicher Überwachung werden. Der Datenklau mithilfe von Spyware, das heißt von speziellen Spionageprogrammen für Computer und Handys, kennt praktisch keine Grenzen.

Sämtliche Eingaben lassen sich mit sogenannten Keyloggern, optischen Überwachungsgeräten und falschen Tastaturen abfischen. Die Fortschritte auf diesem Gebiet sind atemberaubend. Ein Keylogger ist eines der wirkungsvollsten Mittel, um alles aufzuzeichnen, was Sie in Ihr Gerät eingeben: Passwörter, PINs, Text- und Bildnachrichten, E-Mails und alles, was Sie versenden und mit anderen in sozialen Netzwerken teilen, Fotos genauso wie alte und aktuelle GPS-Positionsdaten. Sei es in Form eines heruntergeladenen Programms oder eines Adapters: Ein Schnüffler kann damit alle möglichen vertraulichen Daten und Informationen der Zielperson abschöpfen. Um einen schlichten Keylogger zu installieren, benötigt ein Angreifer Ihr Handy nur für ein paar Minuten; ein Adapter, der genau wie ein Originalteil des Geräts aussieht, ist ebenso leicht und schnell zu platzieren.

Es gibt auch die Möglichkeit, Software ohne direkten Zugriff auf das Gerät via Bluetooth oder mit einer an die Zielperson verschickten E-Mail oder Textnachricht zu installieren. Manche Programme können auch auf die Kamera des Geräts zugreifen und Schnappschüsse machen, ohne dass Sie es bemerken; über das Mikro des Handys können all Ihre Gespräche und Ihre ganze Umgebung in Echtzeit abgehört werden, als säße der Spion direkt neben Ihnen. Denken Sie an all die Orte, an die wir unser Smartphone mitnehmen – da kommt eine Menge zusammen. Die meisten Menschen würden nie selbst Verdacht schöpfen, wenn sie durch solche Methoden mit ihren eigenen Geräten abgehört und ausgeforscht werden. In der Regel erkennen Virenschutzprogramme Keylogger nicht, sondern behandeln sie als normale Programme.

Es gibt auch falsche Tastaturen, die über die echten gelegt werden und tatsächlich viel schwerer zu bemerken sind, als man meinen würde. Sie werden häufig von Dieben bei Bankautomaten eingesetzt, um die Geheimzahlen zu stehlen, aber auch von Privatdetektiven und anderen zum Ausspionieren anderer Eingaben.

Meinen Sie, die Fingerabdruck-Sperre schützt Ihr Handy vor dem Zugriff Unbefugter? Weit gefehlt. 2013 gelang es den Hackern vom deutschen Chaos Computer Club, von einem Smartphone einen Fingerabdruck zu gewinnen und daraus eine Silikonkopie anzufertigen. Die Methode ist weit praktischer und humaner, als sich den echten Finger zu besorgen.

PINs und Zugangscodes lassen sich auch mit Kameras ausspionieren. Die sind heute so klein und lassen sich so gut verstecken, dass Sie selbst sie wohl niemals bemerken würden. Natürlich können Sie einen Profi engagieren, der Ihre Wohnung, Ihren Firmenwagen und Ihre Geräte nach Wanzen, Kameras und Keyloggern durchsucht, aber ein paar Tage später sind sie vielleicht schon wieder da.

So ist es heute erschreckend leicht geworden, andere Menschen auszuforschen, und umso schwieriger, sich solchen Angriffen zu entziehen und abzutauchen. Es gibt jedoch Hoffnung, wie dieses Buch zu zeigen versucht.

Frank M. Ahearn & Eileen C. Horan, Dezember 2017

1 Hallo, ich heiße Frank. Schön, Sie kennenzulernen

Sie lesen dieses Buch wahrscheinlich aus einem von zwei Gründen: Entweder Sie haben vor, selbst spurlos zu verschwinden, oder Sie sind neugierig darauf, was man dazu wohl anstellen muss.

Ich habe einmal jemanden wie Sie getroffen. Der Mann[1] fiel mir in einer Buchhandlung in New Jersey auf, die ich ab und zu besuche, weil es mir Spaß macht, dort Leute zu beobachten. Er war nervös, schaute sich um und nahm ein Buch nach dem anderen in die Hand – Ratgeber, wie man seine Privatsphäre schützt, Bücher über Steueroasen und das Leben in Übersee. Dann schlenderte er zur Abteilung mit den Reiseführern und zog einen Band über Costa Rica aus dem Regal. Mich, den unauffälligen Kerl mit grauem Pferdeschwanz und Sonnenbrille, der ihm in etwa fünf Meter Abstand folgte, bemerkte er in keinem Augenblick.

Wir begaben uns zur selben Zeit Richtung Kasse, wo er sich, fahrig, wie er war, in die Schlange einreihte. Dass ihm jemand folgte, war ihm noch immer nicht aufgefallen. Dann stand er an der Kasse, und ich beobachtete mit hochgezogenen Augenbrauen, wie er die Bücher mit seiner Kreditkarte bezahlte.

Mordsfehler!, dachte ich. Wollte der Bursche wirklich spurlos verschwinden? Das sollte er mal lieber bleiben lassen, denn falls er es doch versuchte, hatte er gerade jedem, der sich an seine Fersen heftete, einen dicken, fetten Hinweis hinterlassen.

Nach dem Bezahlen ging er ins angrenzende Café des Buchladens. Ich folgte ihm, besorgte mir einen Caffè Latte und beobachtete, wie er sich an einen Ecktisch hockte und in seinen neu erworbenen Büchern blätterte.

Himmel, was für ein Einfaltspinsel! Weiß er denn nicht, dass hier überall Kameras sind? Ist ihm nicht klar, wie leicht es ist, einem Wachmann die Überwachungsvideos des Ladens abzuluchsen, wenn man die richtigen Worte findet? (Und wen schert es schon, ob die Geschichte erfunden ist oder nicht, solange man an das Material herankommt?) Was, wenn jemand, der ihn sucht, genau das tut? Der arme Bursche tat mir richtiggehend leid. Wenn er einen guten Grund hatte zu verschwinden oder in echten Schwierigkeiten steckte, würde er, so, wie er die Sache anging, keine Chance haben.

Plötzlich kam mir eine Idee. Ich beschloss, den Mann davon abzuhalten, sich ins Unglück zu stürzen. Ich konnte ihm helfen. Ich warf meinen Pappbecher in den Mülleimer, ging schnurstracks zu seinem Tisch, sagte Hallo, gab ihm die Hand und fragte, ob er mir wohl einen Augenblick sein Ohr leihen würde.

Völlig überrascht willigte er ein.

»Frank Ahearn«, stellte ich mich vor und erzählte ihm dann, dass ich seit vielen Jahren Leute jagte, die untergetaucht waren. Meine Auftraggeber zahlten mir Tausende von Dollar, um Personen ausfindig zu machen, die sich aus irgendeinem Grund versteckten: Leute, die sich einer Gefängnisstrafe entzogen, die den Unterhalt für ihre Kinder nicht zahlten, die als Zeugen bei Gericht vorgeladen waren, verängstigte Menschen, die um Leib und Leben fürchteten, und alle Übrigen, die, aus welchen Gründen auch immer, es vorgezogen hatten zu verschwinden. Manchmal waren meine Auftraggeber Klatschreporter, die an Berühmtheiten herankommen wollten. Wenn sie mit den Kindern sprechen wollten, die auf Michael Jacksons Neverland-Anwesen übernachtet hatten, riefen sie mich an. Wenn sie die Kontobewegungen des unter Mordanklage stehenden Footballspielers O. J. Simpson überprüfen wollten, meldeten sie sich bei mir. Einmal heuerte mich ein Paparazzo an, um Ozzy Osbournes private Telefonnummer zu ermitteln. Ich wurde beauftragt, George Harrison zu finden, als er im Sterben lag (ich fand ihn in New Jersey). Meine Arbeit lieferte Stoff für zahllose Titelgeschichten von Boulevardblättern und führte einen Haufen Krimineller ihrer gerechten Strafe zu.

Ich erklärte dem Mann im Buchhandlungscafé, dass die Leute, hinter denen ich her war, mir gewöhnlich die Arbeit erleichterten. Ganz gleich, wie sehr sie sich anstrengten, nicht entdeckt zu werden, ihnen unterlief immer ein Fehler, der sie unweigerlich verriet: Irgendein dicker Patzer führte mich zu ihrem Aufenthaltsort, vielleicht nur ein, zwei Autostunden entfernt. Ausnahmen gab es selten.

Ich deutete auf den Stapel Bücher, den er vor sich auf dem Tisch ausgebreitet hatte. Wenn es seine Absicht war unterzutauchen, erläuterte ich, hatte er bereits den ersten fatalen Fehler begangen. Da er all diese Bücher mit seiner Kreditkarte bezahlt hatte, ließen sich ihre Titel leicht ermitteln. Für jeden Zielfahnder und Privatdetektiv, für jeden Kopfgeldjäger, der sein Geld wert war, würde es ein Kinderspiel sein, seinen Aufenthaltsort ausfindig zu machen.

Hier mein erster Rat an alle Zauberkünstler des Verschwindens: Kaufen Sie dieses Buch nicht mit Ihrer Kreditkarte. (Aber kaufen Sie es unbedingt!)

Der Mann war ohnehin von ziemlich heller Gesichtsfarbe, und jetzt wurde er noch blasser. Er interessierte sich nicht aus Langeweile dafür, spurlos zu verschwinden, es war ihm ernst damit. Zumindest glaubte er das.

Also unterhielten wir uns weiter. Ich erklärte ihm, wie ich und andere Personenfahnder es anstellen würden, ihn aufzuspüren. Ich würde seinen Kreditkartenanbieter anrufen, mich für ihn ausgeben und unter irgendeinem zwingend erscheinenden Vorwand um Auskünfte über »meine« jüngsten Kreditkartenkäufe bitten. Der Mitarbeiter würde mir dann alle kürzlich veranlassten Belastungen der Karte nennen, darunter die gerade gekauften Bücher. Ich würde mich bedanken, auflegen, den Laden anrufen und die Buchhändlerin am Apparat überreden, mir zu sagen, was »ich« mit meiner Kreditkarte gekauft hatte. Dazu würde ich ihr eine Transaktionsnummer oder Name und Adresse eines Kundenkontos angeben.

Sobald ich die Titel der von ihm erworbenen Bücher herausbekommen hätte, fuhr ich fort, würde ich eine ziemlich gute Vorstellung davon haben, wohin er unterwegs war. Danach würde ich die Fluglinien abklappern – US Airways, Copa, American, alle Linien, die Flüge nach Costa Rica anboten –, bis ich mir seine Flugzeiten verschafft hatte. Als Nächstes würde ich die Autovermietungen rund um den Flughafen von San José nach Kundendaten ausforschen. Hatte er dort seinen echten Namen und seine echte Adresse angegeben, würde ich auf diese Weise binnen kürzester Zeit das Hotel finden, in dem er abgestiegen war. Ich würde seine Gläubiger oder die Mafia anrufen oder wer immer mich angeheuert hatte, dem Auftraggeber den Aufenthaltsort der Zielperson verraten, und dann könnte er seinem wunderbaren neuen Leben Lebewohl sagen.

Es war meinem Gegenüber anzusehen, wie er innerlich fluchte. Er war geknickt und durcheinander. Offensichtlich hatte ich seinen tollen Fluchtplan soeben zerschmettert. Trotzdem war er dankbar. Er bat mich um meine Telefonnummer, weil er unsere Unterhaltung gerne fortsetzen wollte. Wir gaben uns die Hand und gingen unserer Wege.

Ich fuhr ins Büro, wo meine Geschäftspartnerin Eileen Horan unermüdlich auf die Tastatur ihres Computers einhämmerte, um die Leute aufzuspüren, mit deren Suche wir beauftragt worden waren. Ich erzählte ihr von dem Kerl im Buchladen, und nachdem wir uns über seinen dummen Fehler amüsiert hatten, begannen wir zu überlegen, wie er sein Abtauchen nach Costa Rica klüger hätte einfädeln können.

Das brachte uns zum Nachdenken. War der ungeschickte Bursche zum Untergang verurteilt, ganz gleich was er tat? Oder war es doch möglich, spurlos zu verschwinden? Konnte jemand, der untertauchte, wirklich darauf vertrauen, dass ihn niemand jemals aufspüren würde, nicht einmal Profis wie wir?

Wir gingen alles durch, was wir unternehmen würden, um einen mit allen Wassern gewaschenen Verfolger von seiner Spur abzubringen. Als Erstes würden wir sämtliche Daten und Informationen, die es da draußen über ihn gab, löschen oder vernichten; zumindest würden wir es extrem erschweren, sie zu finden. Dann würden wir eine Fülle falscher Fährten legen und den Verfolger in ein Labyrinth von Holzwegen schicken. Schließlich würden wir dem Kunden mithilfe einer ganzen Reihe anonymer Mietbriefkästen und Guthabenkarten rasch und unauffällig den Aufbau eines neuen Lebens ermöglichen. Wenn Eileen und ich eine Zielperson suchten, nutzten wir vor allem öffentlich zugängliche Personendaten, Bonitätsabfragen, Rechnungen von Versorgern (Strom, Gas) und Personensuchmaschinen. Daher wären wir ziemlich aufgeschmissen gewesen, wenn die entsprechenden Informationen irreführend oder gar nicht verfügbar waren. Es stand zu vermuten, dass die meisten anderen Personenfahnder auf ebenso verlorenem Posten stehen würden.

Das war gut für unser Geschäft, aber schlecht für die Privatsphäre und Freiheit unserer Zielpersonen. Dabei waren wir durchaus der Meinung, dass rechtschaffene Bürger die Möglichkeit haben sollten, alle Brücken hinter ihrem alten Leben abzubrechen und ein neues, diskreteres Leben zu beginnen, wenn sie es wünschten. Warum verdienten wir unser Geld eigentlich nicht damit, Menschen beim Verschwinden zu helfen?

Ich will ehrlich zu Ihnen sein: Diese neue Geschäftsidee gefiel uns aus einer Reihe edler moralischer Gründe, das stimmt, aber uns wurde damals auch immer mulmiger bei unserer Personenjagd. Um unsere Brötchen zu verdienen, mussten wir Tricks anwenden, die jeden Tag illegaler wurden. Immer mehr von den Methoden, die wir zum Aufspüren von Zielpersonen einsetzten, wurden gesetzlich verboten – zum Beispiel eine Telefongesellschaft anzurufen und vorzutäuschen, Kunde bei ihr zu sein, oder die Kundendienstmitarbeiterin einer Bank zu beschwindeln, um uns den Weg zu den Kontoinformationen eines Gejagten zu erschleichen. Keiner von uns war je verhaftet worden, aber seit einiger Zeit beäugte die Polizei unser Treiben mit sichtlich wachsendem Argwohn. Zunehmend hatten wir das Gefühl, dass unsere Tage in dieser Branche gezählt waren. Ein Vorkommnis, der »Helikopterzwischenfall«, trieb unseren Verfolgungswahn in neue Höhen.

Ein paar Jahre zuvor bewohnten Eileen und ich ein Haus an einem Kanal in Florida. Wir arbeiteten an unseren Computern, als ein ohrenbetäubender Lärm, den kein FBI-fürchtiger Kopfgeldjäger jemals hören möchte, die Luft über dem Haus erfüllte: Tschott-tschott-tschott-tschott-tschott …

Eileen und ich blickten uns an, steckten die Köpfe aus dem Fenster und sahen hoch. Verflucht, schwebte da doch tatsächlich ein Hubschrauber nur zehn verdammte Meter über unserem Dach. Wir tauchten wieder ab und rannten durchs Haus wie zwei aufgeschreckte Hühner. Ich rief ihr zu, sie solle aus dem Telefonbuch einen Anwalt heraussuchen. Wenn die Polizei unsere Tür aufbrach, wollte ich die Nummer schon halb gewählt haben, um beim Anruf keine Sekunde zu verlieren.

Eileen öffnete die Haustür einen Spalt und sah Polizeiautos heranbrausen. Wir hofften, dass sie vielleicht unsere Einfahrt verpasst hatten und uns noch ein paar Minuten blieben. Während Eileen auf der Suche nach einem Rechtsanwalt wie wild durch die Gelben Seiten blätterte, schmiss ich einen Laptop auf den Boden und trampelte darauf herum. Dann riss ich eine Schublade voller Handys und Telefonkarten auf, warf alles in einen Eimer, rannte auf unsere Veranda und schleuderte den Inhalt in den Kanal. Wenn ich schon in den Knast wanderte, so mein Gedanke, würde ich wegen Vernichtung von Beweismitteln so viel zusätzliche Zeit nun auch wieder nicht aufgebrummt kriegen. Und was hatte ich nicht alles für Beweise zu vernichten …

Weitere Minuten vergingen. Eileen und ich droschen auf unsere gesamte Ausrüstung ein, bis alles entweder in Stücke gehauen oder unter Wasser war. Der Hubschrauber war noch immer da. Warum waren sie noch nicht an der Haustür? »Ist mir jetzt scheißegal«, sagte Eileen. »Ich schwinge mich aufs Rad und schaue nach.« Sprach es und huschte zur Hintertür hinaus.

Eine Viertelstunde später war sie zurück. Ich werde nie ihren Gesichtsausdruck vergessen.

»Das wirst du mir nicht glauben«, sagte sie.

»Was?«

»Da hat sich nur eine verdammte Seekuh in die Kanäle verirrt. Das ist nicht die Polizei, das sind die Wildhüter!«

Ich blickte auf die ganze Ausrüstung mit einem Wert von wahrscheinlich an die 5000 Dollar, die zertrümmert auf dem Boden lag, und dachte an all die Zeit, die es gekostet hatte, unsere Festplatten mit Dateien zu füllen. Und das war nicht das erste Mal, dass ich alles wegen eines falschen Alarms zu Klump geschlagen hatte.

So langsam wurde es Zeit, dieses Geschäft an den Nagel zu hängen.

So war es nur allzu verständlich, dass Eileen und ich über die Aussicht auf ein neues, weniger riskantes Geschäftsfeld aus dem Häuschen waren. Wenn wir Leuten dabei halfen, spurlos zu verschwinden, würden wir nicht mehr wie von der Tarantel gestochen durchs Haus flitzen müssen, wenn sich irgendeine Seekuh in einen Kanal verirrte. Zurück also zu jenem Tag in New Jersey, wo mir in der Buchhandlung der Mann aufgefallen war, der sich in Luft auflösen wollte. Eileen und ich hofften, dass er zurückrufen würde, und wir waren erfreut, als er es tat.

Als Ed Falschname anrief, fragte er, ob wir ihm helfen würden, unentdeckt das Land zu verlassen. Wie ich vermutet hatte, war er nicht nur einfach neugierig darauf, wie man spurlos verschwand – er wollte tatsächlich untertauchen und hatte dafür einen guten Grund. Es stellte sich heraus, dass er ein Informant war, der vom FBI Geld bekommen hatte, um die illegalen Praktiken seiner Firma ans Licht zu bringen. Sein Problem war folglich nicht die Polizei, vielmehr machte er sich Sorgen, dass seine ehemaligen Bosse auf Rache sannen. Ed hatte den Plan gefasst, nach Costa Rica zu gehen, aber nach unserer Begegnung im Buchladen hatte er es sich anders überlegt.

Eileen und ich nahmen den Auftrag an. Wir schrieben alle Methoden des Verschwindens auf, über die wir zuvor gesprochen hatten, und gingen mit unserem frischgebackenen Kunden Schritt für Schritt unser System durch. Erstens änderten wir alle über ihn existierenden Daten, darunter natürlich das Bonusprogramm der Buchhandlung, in der ich ihn kennengelernt hatte. Wir entwickelten eine Vielzahl falscher Spuren für seine Verfolger, indem wir neue Konten eröffneten und Immobilienfirmen in Ländern, in denen er nicht zu leben beabsichtigte, dazu brachten, seine Bonität zu prüfen.

Schließlich schickten wir ihn auf dem denkbar kompliziertesten Weg in seine neue Heimat, indem wir ihn zuerst in ein Flugzeug nach Kanada setzten, von wo aus er nach Jamaika flog, um von dort mit einem kleinen Wasserflugzeug auf die Karibikinsel Anguilla weiterzureisen, wo er ein Bankkonto eröffnete, das er nur kurzzeitig hielt. Wir gründeten eine internationale Kapitalgesellschaft für ihn, um seinen Bankverkehr anonym abwickeln zu können, und überwiesen sein Geld über ein Dreieck von Bankkonten so lange hin und her, bis nicht mehr klar war, wo es herkam. Schließlich landeten er und sein Geld sicher und wohlbehalten in Belize.

Ed war nur der Anfang. Ich hatte eine neue Berufung gefunden. Statt Menschen gegen Bezahlung zu jagen, begann ich, den Verfolgten unter die Arme zu greifen. Nun hatte ich mit Männern mittleren Alters zu tun, die davon träumten, ihren miesen Ehen, Steuernachzahlungen und schnorrenden erwachsenen Kindern zu entkommen. Ich arbeitete mit verängstigten Opfern von Stalkern, die sich verzweifelt danach sehnten, endlich in Sicherheit zu leben. Ich zeigte Männern und Frauen, deren persönliche Daten kompromittiert waren, wie sie ihre Privatsphäre zurückerlangen und sich neugierigen Blicken entziehen konnten.

Aber es gab auch Leute, denen ich nicht half: Polizisten, Kriminellen und Verrückten. Die jungen Yuppies, die ihr Vermögen vorm Finanzamt verbergen wollten, tat ich mit einem Lachen ab, ignorierte die weitschweifigen E-Mails von Schizophrenen, die überzeugt waren, vom FBI verwanzt worden zu sein, und sagte »Nein danke« zu einem Haufen verdeckter Ermittler und Deppen, die glaubten, ich würde eine Art internationales Verbrechersyndikat leiten.

Wenn Sie übrigens einer von diesen Leuten sind – ein Bulle, ein Krimineller oder ein Irrer –, wird Ihnen dieses Buch nicht helfen, Sie sollten es also wohl lieber einfach zurück ins Regal stellen. Ach was, kaufen Sie’s! Verzichten Sie nur einfach darauf, Kontakt zu mir aufzunehmen.

Das Geschäft lief gut, wenn auch nicht exorbitant, bis ich eines Tages einen Artikel für EscapeArtist.com schrieb, eine Webseite für Auswanderlustige. Von diesem Tag an quollen Eileens und mein Posteingang von E-Mails über. Leute schrieben uns aus Finnland, Bali, Kanada, Russland, China, Tokio, Australien, Europa und Südamerika. Es schien, dass die halbe Welt wissen wollte, wie man spurlos verschwindet. Wir hatten einen Nerv getroffen.

Auch ausländische Regierungen wurden darauf aufmerksam. Ich war überrascht, dass in Kanada mein Vermögen eingefroren wurde, nachdem mein Artikel bekannt geworden war. Anscheinend löste er bei den Behörden Panik aus. Liebe Kanadier, falls ihr dies hier lest: Ich bin wirklich kein Gauner.

Mittlerweile habe ich über hundert Menschen dabei geholfen, sich in Luft aufzulösen. Im Gefolge der Finanzkrise ist die Nachfrage nach meinem Rat sogar noch gestiegen: Vorstände setzten sich von sinkenden Schiffen ab, entlassene Arbeitnehmer ergriffen die Gelegenheit, sich den lange gehegten Traum vom Leben auf einer tropischen Insel zu erfüllen. Sie ist so hoch, dass ich richtig Geld für meine Arbeit verlangen kann. Mit diesem Buch kommen Sie weitaus günstiger davon. Betrachten Sie es als das, was ich der Gesellschaft zurückgebe, oder als eine Art Karma all der verrückten Dinge, die ich früher getan habe.

Und es waren wirklich eine Menge verrückter Dinge. Als privater Personenfahnder oder »Kopfgeldjäger« gehörte ich zu den Besten der Branche und setzte Methoden ein, die, wie erwähnt, nicht immer ganz koscher waren. Ich spürte unzählige Leute auf, indem ich ihre Banken, ihre Telefongesellschaften, ihre Mütter, ihre Geschwister und ihre Freunde anrief. Ich bezirzte ein paar Kundenmitarbeiter oder schwatzte Familienmitgliedern ein paar wertvolle Informationen ab und bekam dadurch manchmal im Nu den Aufenthaltsort einer Zielperson heraus. Allerdings waren, wie ich meinem ersten Kunden, dem ich beim Verschwinden half, schon sagte, die meisten Untergetauchten erschreckend einfach zu finden. Statt sich die Zeit zu nehmen, sich planvoll in Luft aufzulösen, gingen sie einfach weg, benutzten auf der Flucht aber weiter ihre Kreditkarten und Vielfliegerprogramme. Ganz schön blöd.

Dieses Buch ist mein Oberseminar für Leute, die sich aus dem Staub machen wollen, ohne die gleichen Fehler zu begehen. Ich maße mir kein Urteil über die Gründe an, die Sie bewegen mögen, aus Ihrem bisherigen Leben auszusteigen. Gewiss haben Sie einen triftigen und berechtigten Grund, Ihre Privatsphäre zu schützen. Vielleicht haben Sie gerade in der Lotterie gewonnen und möchten unbedrängt Ihren Gewinn genießen. Vielleicht sind Sie ein bedrohter Zeuge, der sich von den staatlichen Sicherheitsorganen im Stich gelassen fühlt. Womöglich sind Sie eine misshandelte Ehefrau oder einfach eine normale Bürgerin, die wissen möchte, welche Informationen über sie existieren und wie sie diese vor Datenklau schützen kann. Sie könnten aber auch genauso gut ein ehrgeiziger Juwelendieb sein, der stets auf der Suche nach neuen Ideen ist (solange ich es nicht weiß …).

Sie haben es mit einem Ehrfurcht gebietenden Gegner zu tun. Wer auch immer hinter Ihnen her ist – sei es ein alter Arbeitgeber, ein Gläubiger oder ein Identitätsdieb –, könnte einen gewieften Privatdetektiv oder Personenfahnder anheuern, und wenn das passiert, sind Sie in großen Schwierigkeiten. Private Personenfahnder sind Berufslügner, die sich für Sie ausgeben, für einen engen Freund oder ein Familienmitglied, um aus Mitarbeitern von Kundendiensten, Angestellten, Empfangspersonal und sogar Ihren Liebsten alles herauszuholen, was sie über Sie wissen. Die einzige Möglichkeit, sich gegen solche Maschen zu wappnen, besteht darin, selbst ein bisschen zu schwindeln. Das ist der Schlüssel all meiner Ratschläge zum erfolgreichen Verschwinden: Bekämpfen Sie Betrug mit Betrug.

Aber bevor Sie lernen, wie Sie sich wehren können, müssen Sie wissen, gegen wen Sie antreten. Sprechen wir also darüber, wie routinierte Personenfahnder vorgehen.

2 Lernen Sie den Feind kennen: Der Personenfahnder

Einen Großteil meiner beruflichen Laufbahn habe ich mit dem Aufspüren von Zielpersonen verbracht. Um Informationen über sie zu bekommen, belog ich Telefongesellschaften und Banken, ja sogar Strafverfolgungsbehörden. Die meisten Methoden, die ich früher benutzte, sind heute streng verboten, ich empfehle Ihnen also nicht, sie auszuprobieren. Aber sie zu kennen lohnt in jedem Fall, denn wenn jemand ernsthaft hinter Ihnen her ist, wird er sich wahrscheinlich nicht darum scheren, ob er das Gesetz bricht. In diesem Kapitel werde ich Ihnen anhand von Geschichten aus meinem eigenen Leben sechs wichtige Prinzipien der Personenfahndung vorstellen.

Personenfahnder: Eine Person, die davon lebt, Zielpersonen aufzuspüren und an vertrauliche Informationen heranzukommen. Zu den Gesuchten solcher »Kopfgeldjäger« gehören flüchtige Straftäter, Männer, die keinen Unterhalt zahlen, vorgeladene Zeugen und so ziemlich jeder andere, der sich versteckt zu halten versucht.

Man kann meine ganze frühere Karriere in drei Wörtern zusammenfassen: Lügen gegen Bezahlung. Wenn mich jemand fragt, wie ich in dieses Metier gekommen bin, antworte ich immer: »So ziemlich überall sonst wäre ich nicht vermittelbar gewesen.« Das ist die Wahrheit. Als ich auf die Personenfahndung stieß, hatte ich meine Berufung gefunden. Erfolgreiche Personenfahnder besitzen die Fähigkeit, der Person am anderen Ende der Leitung alle möglichen Geschichten glaubhaft erscheinen zu lassen, um ihr die benötigten Informationen zu entlocken. Das war Eileens und mein Spezialgebiet.

In meinen Zwanzigerjahren fing ich als Ladendetektiv an und bewies Talent bei der Überführung diebischer Verkäufer. Als mich die Arbeit zu langweilen begann, weil es kaum um etwas ging, schlug ich meinem Boss in der Detektei einen Deal vor: Wenn es mir gelänge, an die Liste seiner privaten Telefongespräche zu kommen, würde er mich dann vom Kaufhausdetektiv zum Personenfahnder befördern und mir ein Büro geben? Er lächelte und meinte, falls es mir gelänge, an seine privaten Telefondaten zu kommen, würde er mir nicht nur den gewünschten Job geben, sondern seinen bisherigen Personenfahnder entlassen.

An jenem Abend ging ich in eine Telefonzelle und rief alle möglichen Telefongesellschaften an, um herauszufinden, über welchen Anbieter mein Chef seine Ferngespräche führte. Als ich ihn gefunden hatte, gab ich vor, meine Telefonnutzung des letzten Monats durchgehen zu müssen. Das Einzige, was der Kundenbetreuer von mir wissen wollte, war die Wohnadresse, die mein Chef angegeben hatte, und die kannte ich. Nach einer kurzen Pause begann der Mitarbeiter, Vorwahlen und Telefonnummern herunterzulesen. Der Vorwand hatte perfekt funktioniert.

Täuschung: eine irreführende Ausrede, ein Vorwand, eine Lüge, um jemandem sensible Informationen zu entlocken. In der eben erwähnten Geschichte bestand die Täuschung darin, dass ich mich als mein Boss ausgab und mir unter dem Vorwand, »ich« müsse meine Telefongespräche überprüfen, dessen Anrufliste durchgeben ließ.

Am nächsten Morgen spazierte ich ins Büro meines Chefs und legte ihm den gelben Notizblock mit den Telefonnummern auf den Schreibtisch. Er nahm ihn, warf einen Blick darauf und erkannte sofort, was er da in Händen hielt. An jenem Freitag hatte der alte Personenfahnder seinen letzten Arbeitstag. Es gab jetzt einen neuen.

Später hatten der Boss und ich »kreative Differenzen«, ich verließ die Firma und gründete meine eigene. In der investigativen Unterwelt, wo ein illegaler Markt für vertrauliche Informationen blühte (und bis heute blüht), fühlte ich mich rasch zu Hause. Dort werden Informationen gekauft, verkauft und getauscht.

Was mich zum ersten Prinzip der Personenfahndung bringt:

Ihre persönlichen Informationen sind eine wertvolle Ware, ganz gleich wer Sie sind, und es wird immer Leute geben, die daran interessiert sind, an sie heranzukommen.

Ende der Leseprobe